0x01 文件上传漏洞

文件上传漏洞顾名思义就是用户上传一个可执行的脚本文件,获得了执行服务器端命令的能力。通常,文件上传是getshell最常用、最直接的方式了。但是,文件上传本身是一个正常的业务需求,因此问题在于如何安全的上传。

0x02 文件上传的触发条件

上传的文件被Web容器解释执行

用户能够从web页面访问到被上传的文件(直接或间接)

用户上传的文件通常不能被网站程序压缩、修改内容

0x03 从防御的角度看上传

通常防御文件上传漏洞是分几个点的,大体上就以下几方面

1. 客户端javascript校验

在浏览加载文件,但还未点击上传按钮时变弹出对话框,内容可能是“只允许上传xxx后缀名的文件”之类的,而此时并没有发送数据包。

绕过方法:

- 关闭浏览器的javascript功能

- 用burp抓包改后缀名

2. 检测MIME 类型

· 客户端判断:

1 | $_FILES['myfile']['type'] == 'image/jpeg' |

· 服务端判断:

1 | $fileinfo = finfo_open(FILEINFO_MIME); |

绕过方法:

- 用burp抓包,修改Content-Type

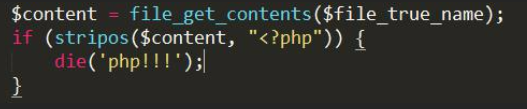

3. 检查内容

服务器端会读取上传的文件然后判断文件内容时候有<?php之类的

绕过方法:

1.

1 | <script language="php">eval($_POST['cmd']);</script> |

- 如果检查文件头的话就就可以找张真正的图片然后用winhex在图片的末尾写php代码

4. 检查文件扩展名

一般检查文件扩展名为最直接有效的方法,通常是基于白名单或者黑名单来实现的。

黑名单绕过

可以使用能够被解析的其他文件扩展名

1

2

3

4jsp jspx jspf

asp asa cer aspx

php phtml php3 php4 php5 PHP phtm

exe exee特殊文件名绕过

比如在上传的时候改成test.asp.或者test.asp_(下划线为空格,这里方便大家看用下划线表示了),这种命名方式在windows下是不允许的,绕过验证后windows系统自动去掉后面的点和空格,但要注意Unix/Linux是没有这个特性的。00截断

有的时候可能会遇到服务器端把后缀名已经定好了,而恰好别的地方有一个可以任意读取php文件的服务,这个时候可以把图片马上传后在这里查看,查看的时候用%00把后面的.php给截断就好了.htaccess文件攻击

配合名单列表绕过,上传一个自定义.htaccess文件,即可轻松绕过各种检测。解析漏洞绕过

这类漏洞直接配合上传一个代码注入过的非黑名单文件即可,再利用解析漏洞即可

白名单绕过

%00截断

跟之前说的很像,就是上传一个比如shell.php%00.jpg,服务器检测后缀名是.jpg,但实际上已经被截断了。解析漏洞利用

这类漏洞直接配合上传一个代码注入过的白名单文件即可,再利用解析漏洞.htaccess文件攻击

配合名单列表绕过,上传一个自定义.htaccess文件,即可轻松绕过

0x04 与文件上传息息相关的解析漏洞

- IIS5.x-6.x解析漏洞

•使用iis5.x-6.x版本的服务器,大多为windowsserver2003,网站比较古老,开发语句一般为asp;该解析漏洞也只能解析asp文件,而不能解析aspx文件。

•目录解析(IIS6.0),只要文件夹有asp的话,该目录下所有文件都会当作asp来解析

1 | www.xxx.com/xx.asp/xx.jpg(xx.asp要存在) |

1 | www.xxx.com/xx.asp;.jpg |

服务器默认不解析;号后面的内容,因此xx.asp;.jpg便被解析成asp文件了。(xx.asp;.jpg为上传文件)

IIS的PUT上传

PUT是在WebDav中定义的一个方法,允许用户上传文件到指定目录。

在许多WebServer中都默认禁用了此方法,或者对上传做了严格限制。但在IIS中,如果目录支持写权限,同时开启了WebDav,就会支持PUT,再结合MOVE方法,可Getshell。apache解析漏洞

Apache解析文件的规则是从右到左开始判断解析,如果后缀名为不可识别文件解析,就再往左判断。

比如test.php.owf.rar“.owf”和”.rar”这两种后缀是apache不可识别解析,apache就会把test.php.owf.rar解析成php1

www.xxxx.xxx.com/test.php.php123

Apache的httpd.conf的AddHandler php5-script .php这时只要文件名里包含.php即使文件名是test2.php.jpg也会以php来执行。(配置错误)

nginx解析漏洞(Nginx<8.03)

•当cgi.fix_pathinfo开启时(为1)

•当访问www.xx.com/phpinfo.jpg/1.php时,会将phpinfo.jpg当做php进行解析

•其中1.php是一个不存在的文件

0x05 参考

某大佬的PPT

文件上传框架