0x01 漏洞分析

首先本次漏洞的问题函数不在于某一处函数或者语句,而是在与多方面的因素共同作用,最终可以进行绕过从而进行任意文件读取。

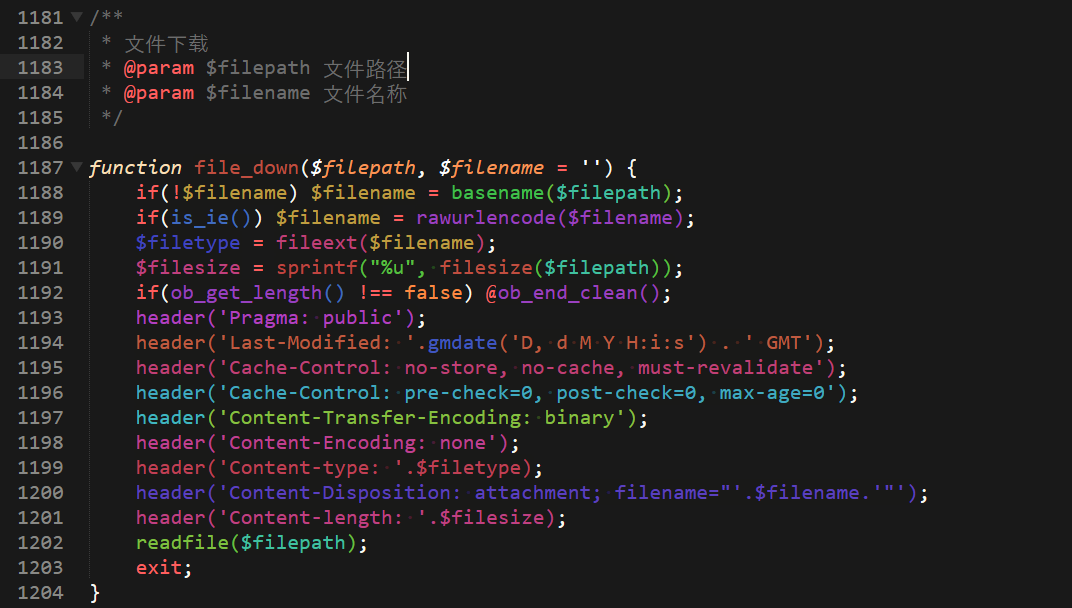

在phpcms中,有一个file_down函数用来下载文件的,该函数位于/phpcms/libs/functions/global.func.php

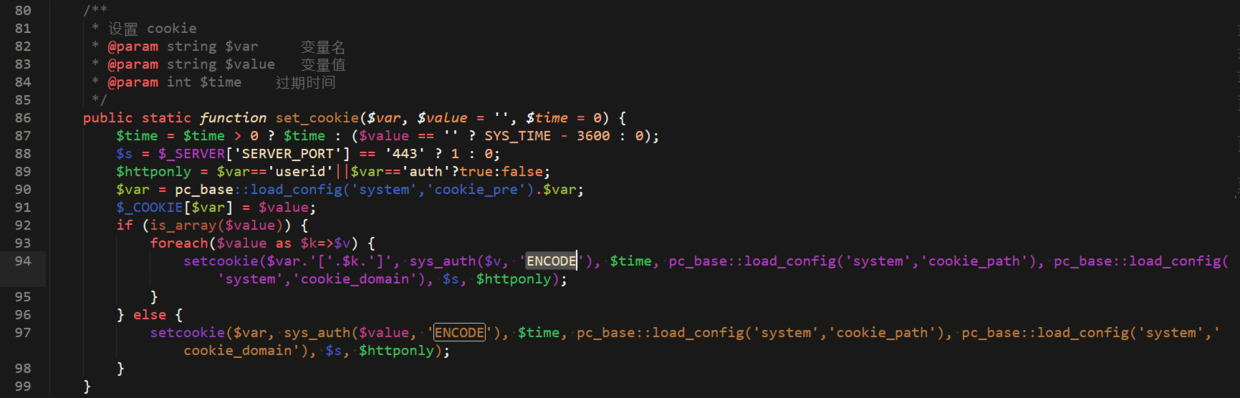

该函数就是一个正常的文件下载的函数,而调用这个函数的地方位于phpcms\modules\content\down.php

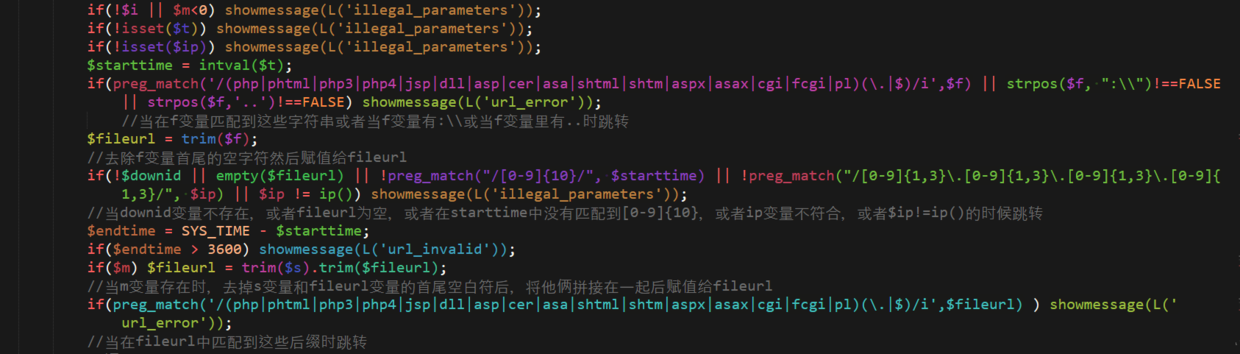

这里我们从下往上分析,首先调用file_down函数的fileurl参数中的<>被替换成空,往上看发现fileurl是当变量m存在时,变量s与之前的fileurl进行拼接而来的,再往上看发现之前的fileurl是变量f,因此我们要下载的文件参数是通过变量s和变量f拼接而来的!继续向上看,发现有一个parse_str($a_k),因此变量s和变量f是通过parse_str解析a_k变量来的,而a_k变量是通过get方式接收的,因此可控!所以就有风险了。

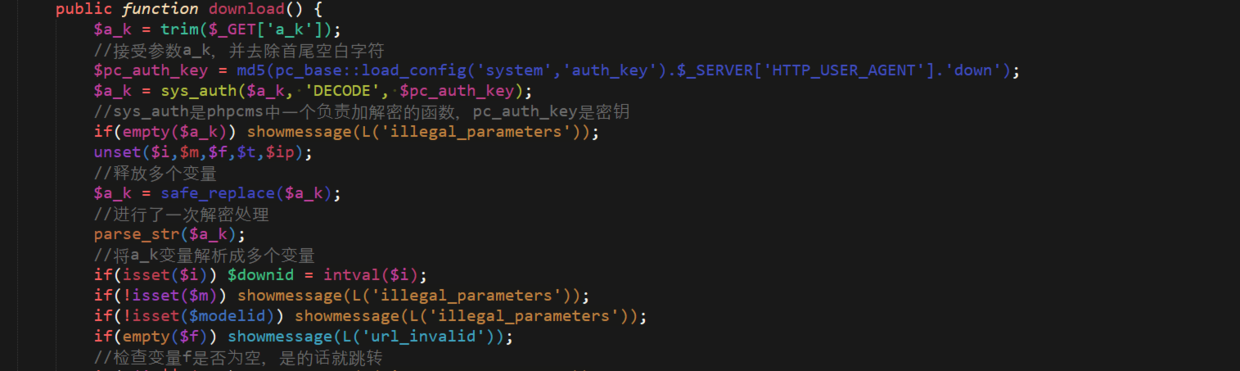

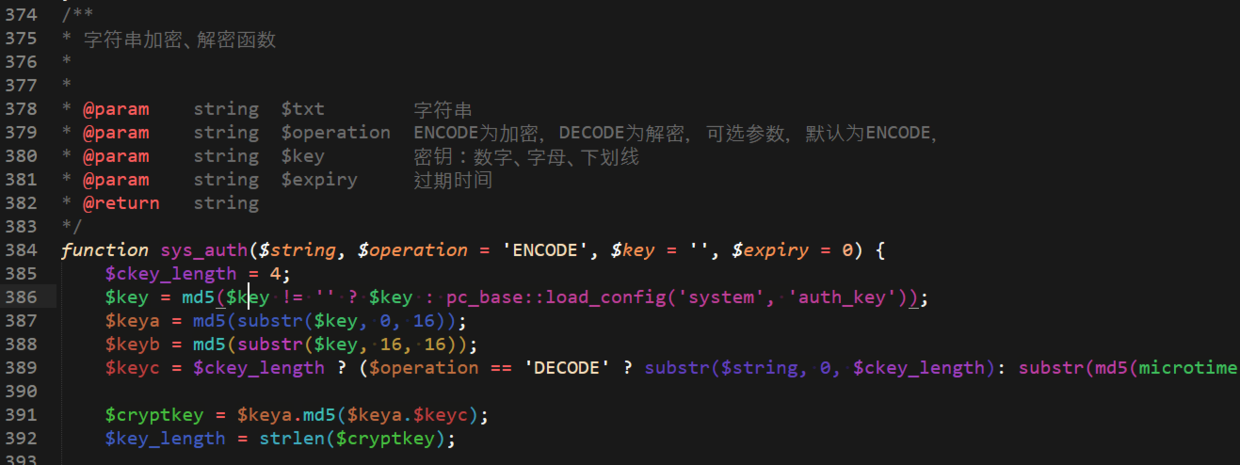

不过我们能够发现,变量a_k在传进来之后,被传入到了一个sys_auth函数重新赋值了,这个函数是phpcms中一个用来加解密的函数,位于/phpcms/libs/functions/global.func.php

这里通过pc_auth_key变量的密钥进行解密。

到目前为止我们需要的是一个使用pc_auth_key密钥,通过sys_auth函数加密过的a_k变量,并且其中的s和f变量是我们可控的,从而才能通过解析出来后拼接,然后带入到file_down函数下载任意文件。

幸运的是,就在down.php中的init函数可以满足这个条件

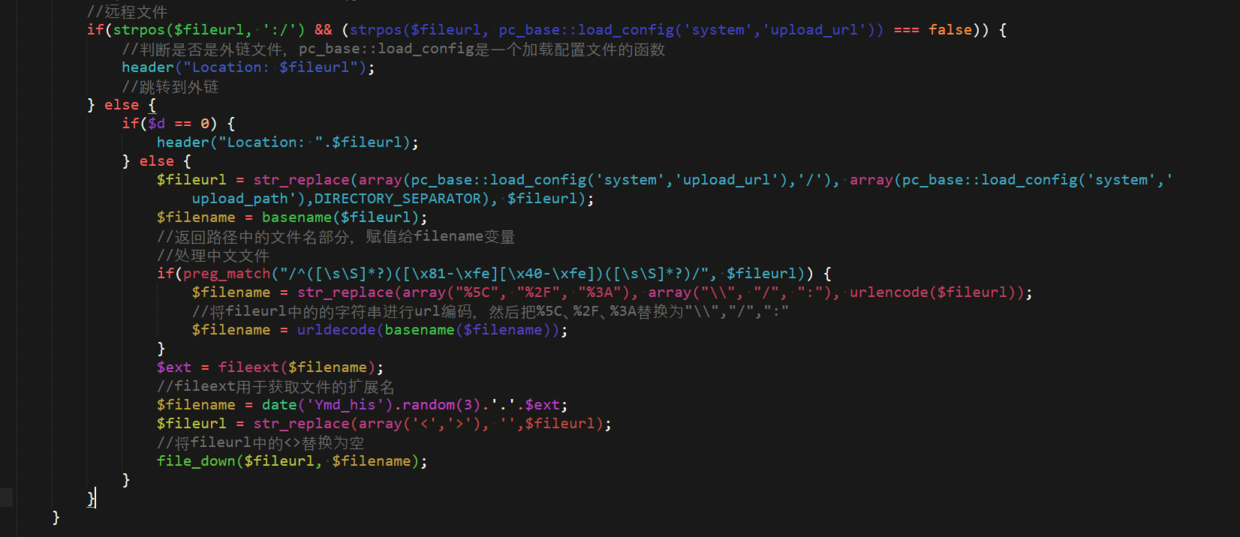

可以看到在init函数的后边,就有一个将a_k变量同pc_auth_key进行加密,并且之后传入了download函数

1 | $pc_auth_key = md5(pc_base::load_config('system','auth_key').$_SERVER['HTTP_USER_AGENT'].'down'); |

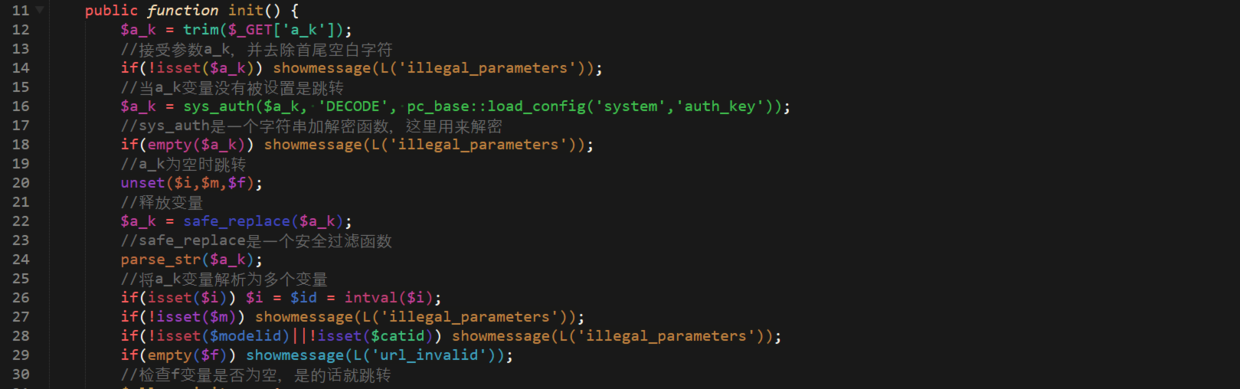

然后我们来从头看一下init函数。

首先通过get方式接受参数a_k,然后将这个a_k变量进行解密,然后通过safe_replace函数进行过滤,然后通过parse_str进行解析,从而得到了s变量和f变量。

所以这一阶段我们就需要一个加密过的a_k然后传给init函数。

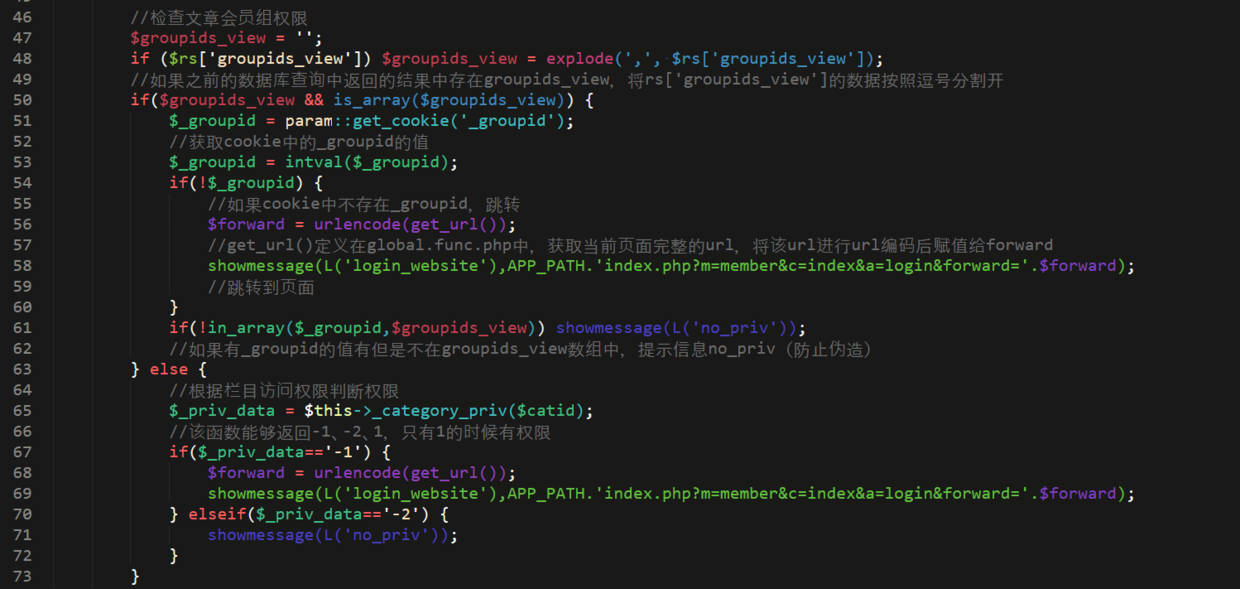

这里用到了之前phpcms的一个sql注入的利用方式,在位于/phpcms/modules/attachment/attachments.php 的swfupload_json()函数,代码如下:

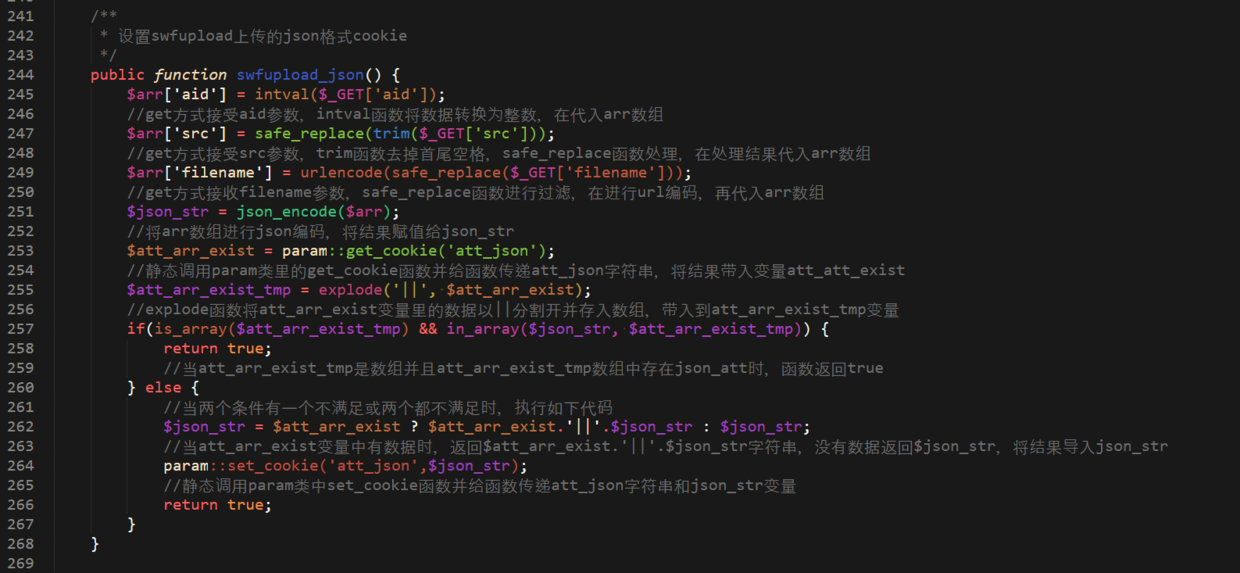

这里主要看一下src参数,这里src参数通过get方式接收之后用trim函数去除首尾的空白符,然后通过过safe_replace函数进行过滤,之后通过arr数组进行json编码,后面出入到了set_cookie函数中,而这个函数位于/phpcms/libs/classes/param.class.php,代码如下:

可以看到进入后会通过for循环遍历数组,然后src的值会被sys_auth加密!

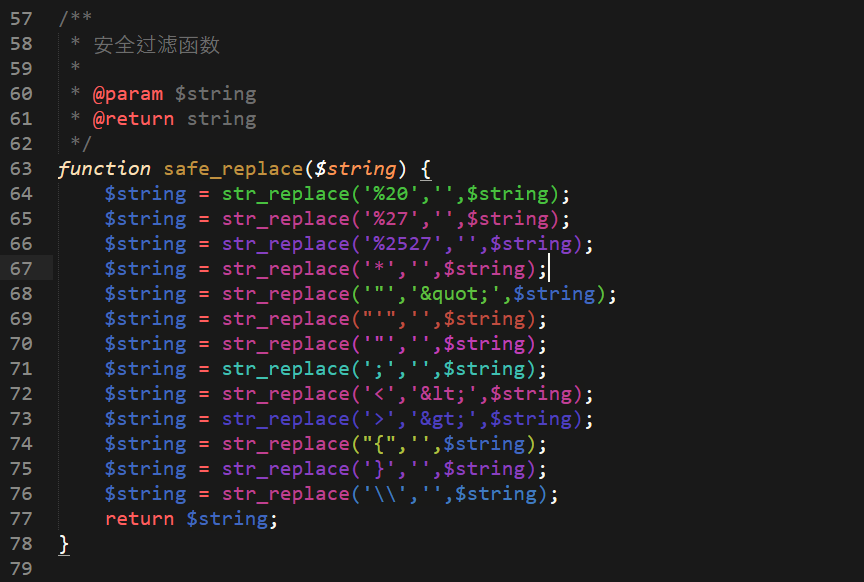

现在我们可以回过头看一下之前一直被提到的safe_replace函数的作用吧,代码位于/phpcms/libs/functions/global.func.php,代码如下:

发现是将敏感符号替换为空,这个绕过就很好绕过了,比如当我们想输入单引号的时候%27,我们只要在其中加入一个位于黑名单的符号就可以了,比如%2;7,分号会被检测到然后替换成空,剩下了%27即为单引号了。

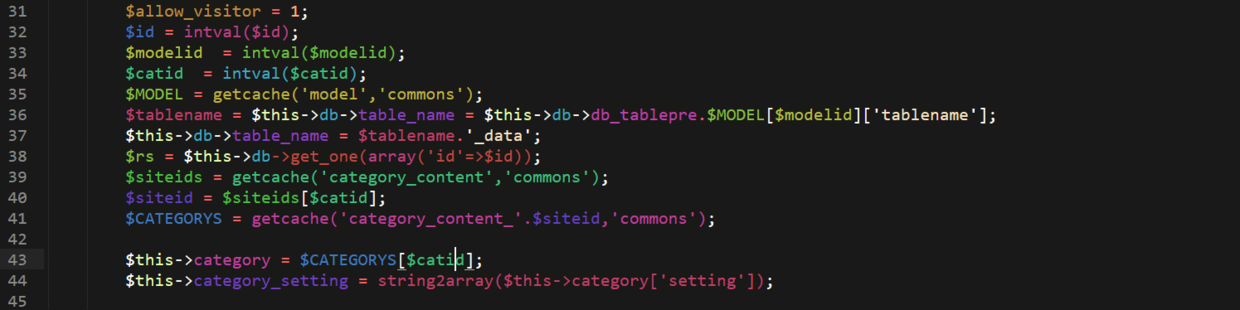

既然刚才在swfupload_json函数中找到了我们想要的结果,那么我们就看一下attachments类的构造函数,看看调用这个swfuplaod_json函数需要什么条件吧

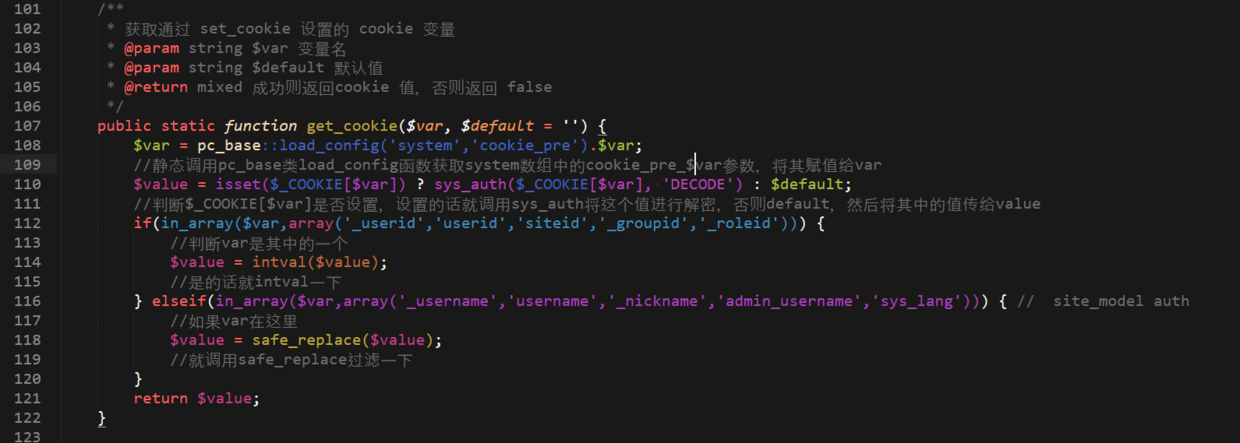

函数最下面如果userid为空,会调用showmessage函数,那样程序会被中断的,因此就必须要userid有数据,那么往上看

1 | $this->userid = $_SESSION['userid'] ? $_SESSION['userid'] : (param::get_cookie('_userid') ? param::get_cookie('_userid') : sys_auth($_POST['userid_flash'],'DECODE')); |

上述语句是关键

以seesion方式接收userid参数,当$_SESSION[‘userid’]有数据时,返回$_SESSION[‘userid’],当为空时,进行判断:

静态调用param类的get_cookie函数,并给该函数传递_userid字符串,如果返回不为空执行param::get_cookie(‘_userid’),如果为空就执行sys_auth($_POST[‘userid_flash’],’DECODE’))

sys_auth函数在这里进行解密操作,将用post方式接收到的userid_flash参数值,放进sys_auth函数进行解密

session是在服务器端生成的,在不能登录的情况下,session中的userid是空的,因此就会执行get_cookie函数,该函数代码如下

其中有sys_auth的解密操作,而如果get_cookie没结果也得DECODE,所以说这里decode是一个必须的操作,不过好消息是decode的目标是我们可以控制的,要么是cookie中的cookie_pre_userid,要么是post过去的userid_flash参数

这里以cookie为例,如果我们需要一个通过set_cookie的加密过的cookie,让它传送到这里,然后就可以通过get_cookie进行解密,从而绕过这里的限制

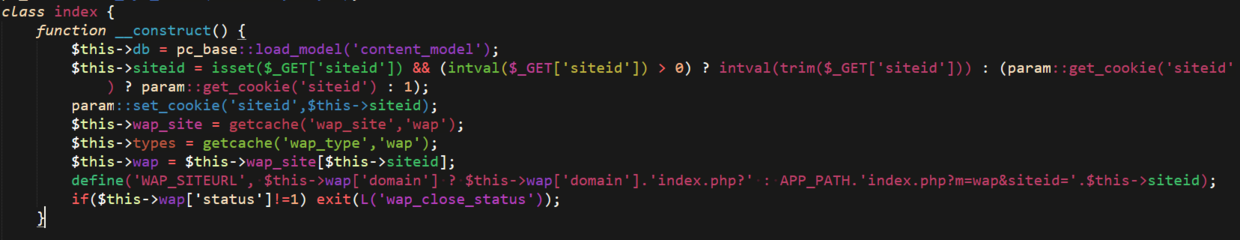

这里用wap模块的一个地方,代码位于/phpcms/modules/wap/index.php

通过第9行调用set_cookie函数,就可以生成一个加密好的cookie了。

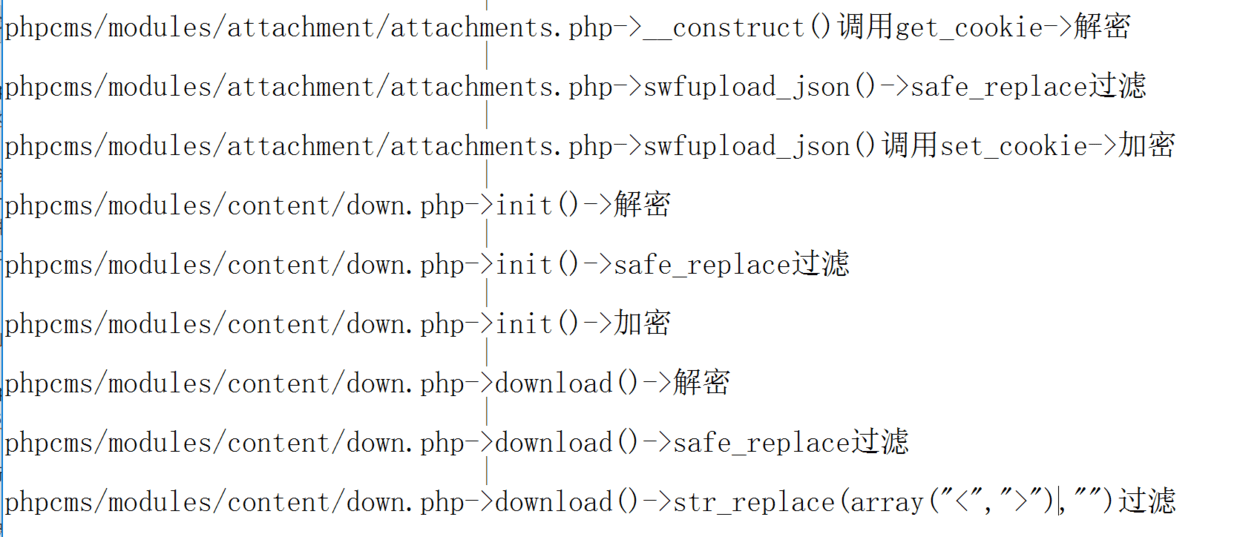

0x02 总线

这次漏洞分析大概就是以寻找加密解密来进行分析的,总结了一下流程,如下

至此分析结束,下面设计一下poc

0x03 POC

1 | import requests |

0x04 演示

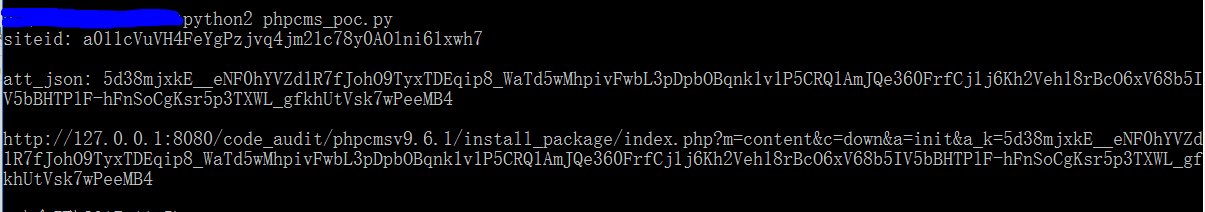

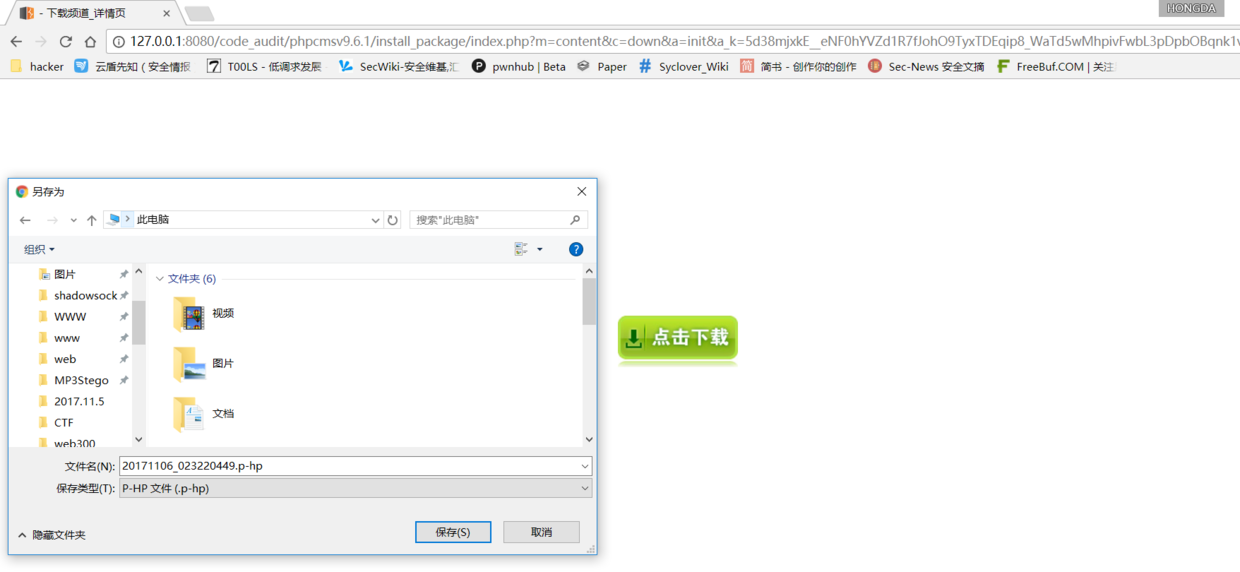

运行脚本